-

[警惕]高级钓鱼攻击来了:拍拍XSS攻击

等黑产(非其他团队)用这样的方式已经等了很久很久,虽然还不够高明,但已经有进步了!根据伟大的统计学,互联网上铺天盖地的攻击,能正巧被我们发现的概率不高,这次既然发现了,可以推出利用这一攻击手法估计早几个月已经在实施,而准备好这套计划,估计时间上会更久。 Read More »

8 Comments -

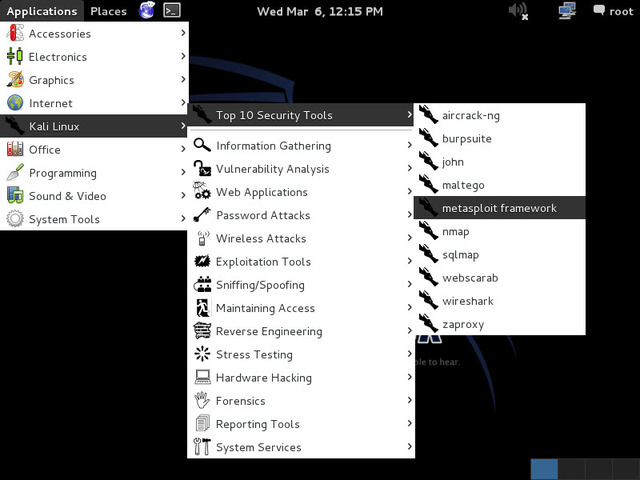

[OPEN]知道创宇研发技能表

HI:)

今天夜里,我们开放知道创宇的研发技能表,这个Checklist里大体总结了在知道创宇做研发工作所需具备的技能,包括我们的安全研究员。这份技能表给出了许多的“点”,而“面”需要靠自己,否则如何证明自己具备牛逼的学习能力?

技能都样样掌握好的没多少,大家基本都是覆盖面广,而有自己的专长,有如三国杀里每个角色都有自己的专长技能:)

我一直保持一种信念:以一人之力,挑起大梁。这在工作中非常有利,我能够在工作上反应迅速,有不足的,很快能跟上,我崇尚Geek的能量,在我眼里,Geek必须具备创造性,如果一个人的技能太过狭隘,是不可能具备创造性,只能跟在别人之后,同时,这样的人不可能在一个足够牛逼的团队里,这个团队也不可能形成令人羡慕的工程师文化!

-

你的网站是怎么被黑的

今天下午在车库跨界分享了一个科普PPT"你的网站是怎么被黑的",写完后才发现,如果要写细就太多了,这个PPT很简单清晰,但讲完居然也花了1小时左右。

具体内容可以到这下载:

http://vdisk.weibo.com/s/ysJrC

这个分享的目的是:描绘出攻击者黑你网站的动机,都有哪些手段。

跨界分享最重要是讲案例讲故事,现场反馈还挺热烈的,看来大家对安全的热度还是比较高的,和我互动的同学也很多,这些在我预料之内,我在想如果我们更多震撼的研究成果对外界开放的话,估计会引起更大的关注……

科普真需要勇气与持久的毅力,这个微信公众账号我只定位“科普”。

-

[科普]黑客攻击手法之桥页

今天我们在@SCANV网站安全中心 官微上发布了一条被黑预警,对象是:天极网。大家先看一下内容:

-----------内容开始-----------

知道创宇安全研究团队今日分析发现天极网再次沦陷。

1. 百度搜:soft.yesky.com Read More »

-

黑客、娱乐、靠谱、不靠谱

最近正好在了解火了好久的Anonymous黑客组织,从骨子里,我是很欣赏这个组织的。加速乐的同学和我说,他们每天都捕获大量的攻击,如果碰到高手,进行过招真是一件爽事。

真实的黑客攻击在进行,可娱乐事件也在进行,列举下今天的几件娱乐:

1. 非你莫属->58->王鑫

非你莫属应聘者王鑫说自己是黑客,最后被58录用了,58在安全圈、黑客圈又火了一把,有一批人直接抬杠以证明黑58自己也能,而且更厉害,比如下面这张图(之一):

-

关于社交网络里的高级钓鱼攻击

休息了个清明节,这段时间,收听的好些微信公众账号都越来越相近了啊,原因是:思维干扰……

我继续我的风格,我自己私人的公众账号是“懒人在思考”,不过好久好久没发内容了,真是应对了个“懒”字。而在这个公众账号(网站安全中心)发的内容肯定都会定位在网站安全这块。

前段时间一直在写工具党、大数据黑客相关的科普文,今天开始换点口味好了,来看看前端攻击里一些“惊悚”的攻击方式。

今天只说高级钓鱼

如果深刻知道这种钓鱼攻击的人,估计以后会谈鱼色变,这次我不科普太多文字,只简单说下这种在大众面前几乎一片空白的攻击方式,所以看完本篇文字,很多人还会继续得瑟:“反正我不会中招”,深入的讲解我一般都放在一些内部的安全培训上了,如果有时间计划整出一篇paper出来,一定很精彩。

-

[预警]来自国内的大规模挂马攻击,目标DedeCMS

可能这个预警来了迟一些,不过我们非常想表明:DedeCMS真是一个不安全的CMS,据我们安全研究团队的统计,DedeCMS是国内使用最为广泛的CMS(包括那些大品牌网站),但安全漏洞频发,官方响应迟钝,导致最近的好几起大规模攻击事件都和它有关。

比如上次说的《[黑产科普]最近大规模的QQ空间钓鱼攻击》,还有这次说的挂马事件。

-

工具党:东欧某贷款公司的攻击

今天继续接着上篇《有一种黑客叫做工具党》(

http://mp.weixin.qq.com/mp/appmsg/show?__biz=MjM5NTUzMzMwMQ==&appmsgid=10000020&itemidx=1)来说说大数据黑客,本周某个晚上我再次被去重后10亿条社工数据与QQ钓鱼上亿条数据给震住了,其实不是这个数字震住了我,而是背后的关联分析,这基本是可以搞下任意目标。

类似黑客V这样能量的人应该有好些,只是各有各的创奇罢了,以前搞黑产的朋友,他们看了那些怀疑论者就笑了,不过还是别高调出来证明什么,这样的能力不需要证明。

在进入今天的话题之前,我特别说下:大数据黑客真正的牛逼不在于拥有那些大数据,而在于善于进行“关联分析”(或者我们常说的数据挖掘与分析)。

-

有一种黑客叫做工具党

昨晚刺的“道哥黑板报”发出了《中国黑客传说:游走在黑暗中的精灵》,非常精彩,如果里面人物感情再细腻些可以拍电影了,哈哈。今天各种讨论、猜测、抨击都来了,这个在很多人的预料之内,不过那种一上来就爆粗口的实在不敢恭维,列入黑名单。

还有人说这样的大数据黑客,大数据攻击早N年都在使用了,其实我是相信的,我们所知的“黑产”或“灰产”很多攻击模式都是这样,举几个例子:

曾经疯狂的网马产业链

知道创宇07年底就开始推出的全国第一个最全面的全国网马监控系统(蜜罐里是HOOK IE很多系统APIs的沙盒系统),08年是这个系统的成熟期,也是网马产业链持续高潮的时期,那时针对黑客攻击的刑法修正案(七)还没颁布,我们捕获了数万各种变形的网马源头以及大量的木马病毒样本,根据这些网马的特征,我们发现几个地下产业的团队活动,当时我们就被这些团队的行为折服与震撼。

-

Attack Your Android Apps By Webview

by SuperHei@知道创宇 2012/12/6

一、背景

在《webzine0x06》的文章《Android应用安全之android平台上的xss攻击》详细介绍了android平台上的浏览器跨域及应用apk上的xss漏洞的从发现到利用过程。在提到浏览器跨域漏洞的利用的时候有如下的描述:

<<<<<<<<<<<<<<<<<<<<

对于android上的浏览器来说,一个浏览器就是一个Application,对于系统来说分配给这个浏览器一个uid。这个可以说明2个问题:* 对应用程序的owner数据文件有读取权限

* 对系统里设置了other可读的文件有读取权限

>>>>>>>>>>>>>>>>>>>

所以《Android应用安全之android平台上的xss攻击》一文里重点分析寻找“对系统里设置了other可读的文件有读取权限”,而忽视了“对应用程序的owner数据文件有读取权限”的利用。这是因为在《Android应用安全之android平台上的xss攻击》一文里提到的浏览器跨域漏洞利用效果的“致命的弱点:为了弥补在显示和操作方面的先天不足,广泛采用apk机制,也就是说把各大sns应用都开发自己的手机客服端应用,这个方式直接扼杀了浏览器跨域漏洞跨单纯http协议之间上利用价值。”。也正是这个原因,所以各大sns网络的应用就在本身集成了“浏览器功能”(Webview),而在以后的测试中发现,这个机制可能给用户带来致命的威胁!

Read More »

更好更安全的互联网