Synology(群晖) NAS用户被黑,黑客要挟支付赎金

目前攻击:

近日,多个Synology(群晖) NAS用户设备被入侵,黑客加密用户在NAS设备上的数据,并告诉用户支付赎金才能解密数据,赎金为0.6比特币(约合2166元),否则数据将永远无法取回。

产品介绍:

NAS(Network Attached Storage:网络附属存储)按字面简单说就是连接在网络上,具备资料存储功能的装置,因此也称为“网络存储器”。它是一种专用数据存储服务器。它以数据为中心,将存储设备与服务器彻底分离,集中管理数据,从而释放带宽、提高性能、降低总拥有成本、保护投资。其成本远远低于使用服务器存储,而效率却远远高于后者。

Synology是生产NAS设备的台湾公司,中文名群晖科技。群晖科技的产品销往世界各地,并定位于几种语言。群晖科技的总部位于台湾台北,子公司分布世界各地。

攻击介绍:

目前,黑客利用的何种漏洞攻击Synology(群晖) NAS设备还不清楚,安全人士猜测出现了针对Synology(群晖)系统的零日攻击(0day),而且去年爆出的两个漏洞CVE-2013-6955、CVE-2013-6987,都属于高危级别,也有被黑客利用的可能。

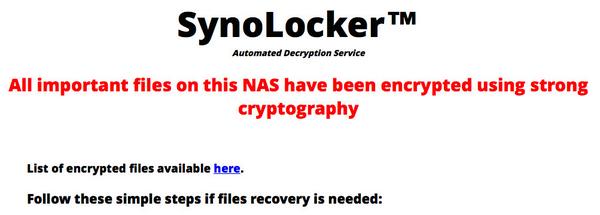

黑客入侵Synology(群晖) NAS设备,使用名为“Synolocker”的勒索软件加密用户数据,并修改Synology(群晖)后台首页,提示用户如何交纳赎金,解密自己的数据。

图 1,勒索页面

为了防止自己被追查,黑客还通过Tor(洋葱路由)匿名网络来处理付款和解密密钥交换过程。一位德国网友贴出了勒索软件提示的完整解密步骤(翻译):

SynoLocker™

自动解密服务

在这个NAS上的所有重要文件已经使用强大的加密算法加密。

这里提供加密的文件列表。

如果需要恢复的文件,遵循这些简单的步骤:

- 下载并安装Tor浏览器。

- 打开Tor浏览器,并访问http://cypherxffttr7hho.onion。此链接仅适用于Tor浏览器。

- 使用您的识别码登录,以获取有关如何获得解密密钥的进一步说明。

- 您的识别码是xxx。

- 一旦一个有效的解密密钥已经被购买了,按照解密页面上的说明(解密)。

关于加密过程的技术细节:

- 独特的RSA-2048密钥对在远程服务器上生成并链接到此系统中。

- RSA-2048的公钥发送到此系统,而私钥留在远程服务器上的数据库中。

- 当新的文件需要加密时一个随机的256位密钥在此系统上生成。

- 该256位的密钥,配合AES-256 CBC对称加密(算法)对文件进行加密。

- 该256位的密钥配合RSA-2048公共密钥进行加密。

- 所得到的加密的256位密钥被存储在加密文件中,同时从系统内存中清除。

- 原来未加密的文件将在从硬盘驱动器中删除之前用随机比特重写。

- 加密文件被重命名为原来的文件名。

- 解密文件,软件需要从远程服务器获取针对这一系统的RSA-2048私有密钥。

- 一旦一个有效的解密密钥提供,软件将搜索存储在加密文件中的特定字符串。当字符串被找到,软件提取并解密,以恢复该文件所需要的唯一的256位的AES密钥。

注:如果没有解密密钥,所有加密的文件将永远失去。

版权所有©2014 SynoLocker™保留所有权利。

早前攻击:

早在今年年初,Synology(群晖) NAS设备就被发现黑客入侵,并被用于比特币的挖掘,也就是被当作“挖矿机”。国外报道:

当被作为挖矿机时,NAS设备往往表现为执行缓慢,而且有很高的CPU负荷,资源消耗过度。

如何防护:

针对黑客攻击,Synology(群晖) NAS设备用户需要采取必要措施来避免被攻击、感染,这里给出防范建议:

- 升级到Synology(群晖) NAS软件到官方最新版;

- 关闭Synology(群晖) NAS设备对外网开发的不必要端口,例如5000, 5001, 21, 22, 23, 80 and 443;

- 如何发现被攻击,立即断掉电源,避免更多文件被加密;

ZoomEye感知:

ZoomEye针对此次黑客攻击,立即对全球Synology(群晖) NAS设备进行了摸底感知,目前暴露在外网的Synology(群晖) NAS设备有50W之多,分布量图形化展示:

http://www.zoomeye.org/lab/nas

关于ZoomEye:

ZoomEye是国内互联网安全公司知道创宇(http://www.knownsec.com/)打造的一个网络空间搜索引擎,该搜索引擎的后端数据包括两部分,网站组件指纹和主机设备指纹,目前已经探测了全球40亿IP和20亿域名。

相关漏洞:

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2013-6987

- http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2013-6955

相关报道:

- http://www.cso.com.au/article/551527/synolocker_demands_0_6_bitcoin_decrypt_synology_nas_devices/

- http://www.pcdiy.com.tw/webroot/article.php?art=544

- http://www.secureworks.com/resources/blog/hacker-hijacks-synology-nas-boxes-for-dogecoin-mining-operation-reaping-half-million-dollars-in-two-months/

一条评论

这黑客吊炸天,真厉害