-

MongoDB 管理程序 phpMoAdmin 远程代码执行漏洞分析

文 / 知道创宇研究团队 2015 . 03 . 04

近日,在国外媒体 thehackernews 上有报道称:开源 MongoDB 的管理程序 phpMoAdmin 存在严重的安全漏洞,并称该漏洞信息已经在黑市上流传!就在今日,安全社区公布了相关漏洞细节及利用程序,同时,有很多公司及组织对该漏洞进行了分析。知道创宇研究团队分析代码后发现:phpMoAdmin 存在多个远程代码执行漏洞点,且这些漏洞点被很多包括安全人员在内的人忽视了。

以下是我们的具体分析报告。没有评论 -

运维工程师必须掌握的基础技能有哪些?

-

JSONP 安全攻防技术

文/周景平 ( Superhei ) [ 知道创宇首席安全官 ( CSO ) ] 2014 . 07 . 12

注:本文首发于《程序员》 2014 . 08 期

-

read.html5.qq.com 图片中转 EXIF 跨站

-

ZTE SOHO ROUTERWEB_SHELL_CMD.GCH 远程命令执行 分析概要

本文 PDF 下载:ZTE SOHO ROUTERWEB_SHELL_CMD.GCH 远程命令执行 分析概要

2014 年 3 月 3 日,Rapid7 团队发布了中兴 F460 / F660 后门信息[1],任何可以访问设备的用户都可以直接访问一个命令执行的 Web 界面,并以 root 权限执行任意命令。

[1]:https://community.rapid7.com/community/infosec/blog/2014/03/03/disclosure-r7-2013-18-zte-f460-and-zte-f660-webshellcmdgch-backdoor

-

Netcore / Netis 路由器后门应急概要

本文 PDF 下载:Netcore & Netis 路由器后门应急概要

2014 年 8 月末,由中国生产的一系列路由器(国内品牌名称为 Netcore ,国外品牌名称为 Netis )被爆出含有一个严重的后门漏洞。攻击者可以通过此漏洞获取路由器 root 权限。

2014 年 12 月 28 日,微博上爆料 Netcore 的后门仍然存在(文章地址:http://www.weibo.com/p/1001603792736686871336)。

-

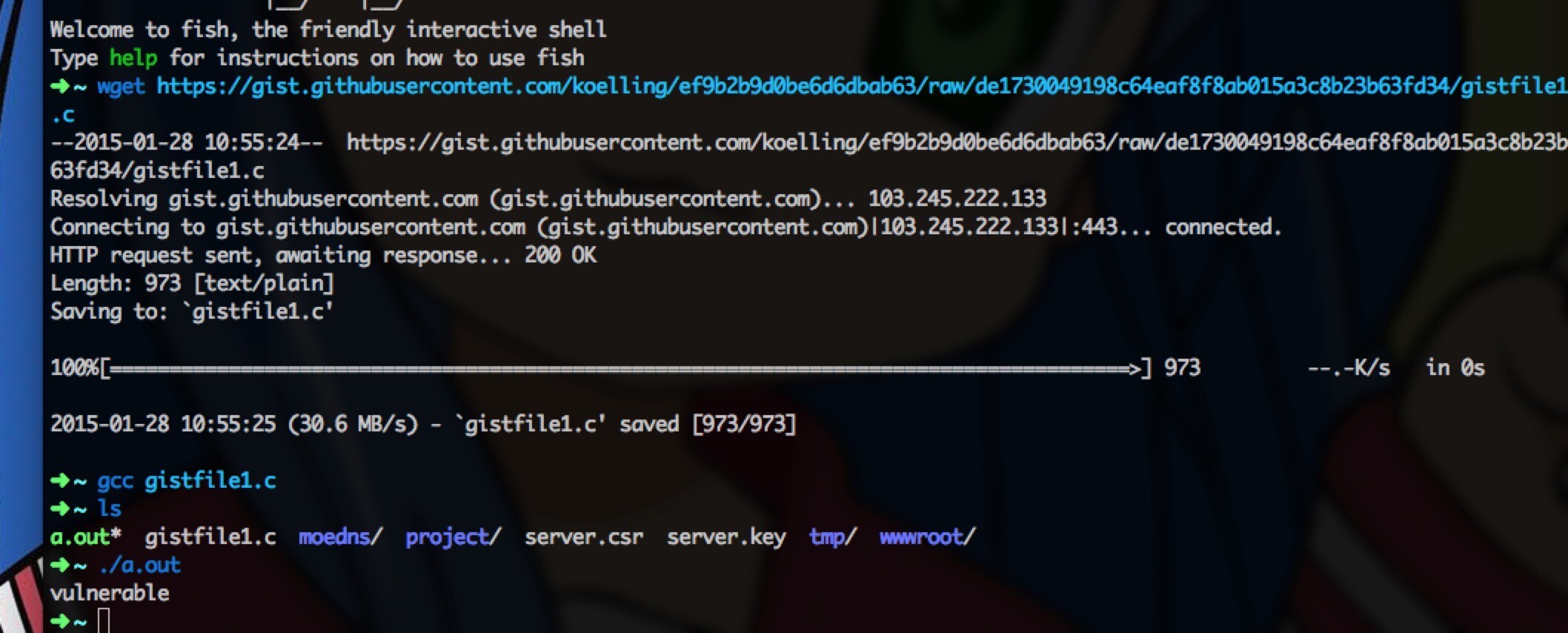

Linux glibc 严重安全漏洞,黑客利用此漏洞可远程获取系统权限

近日国外安全研究人员披露一个在 Linux Glibc 库上发现的严重的安全问题,它可以让攻击者在本地或者远程获取操作系统的控制权限,编号为#CVE-2015-0235#,命名为幽灵(GHOST)漏洞。

-

华硕路由器9999端口远程命令执行研究报告 V1

本文PDF下载:华硕路由器9999端口远程命令执行研究报告 V1

漏洞概要

2014年10月3日,国外安全研究员Joshua J. Drake在他github(https://github.com/jduck)提交了针对华硕路由器的一个远程命令执行漏洞poc(https://github.com/jduck/asus-cmd)。该漏洞随后被编号为CVE-2014-9583。

知道创宇安全研究团队在第一时间对该命令执行漏洞进行了研究和分析。

-

U-Mail 被曝重大安全漏洞,政企机密或受威胁

近日,知道创宇安全研究团队公布了一则消息:于 2014 年 5 月份在 WooYun 安全漏洞提交平台上爆出的 U-Mail 邮件系统严重安全漏洞在其系统被紧急升级后仍然存在,从该平台显示的漏洞细节来看,其现危害依然十分严重,甚至有可能威胁到政府或者企业的机密信息。

据悉,最新版本号为(V9.8.57)的 U-Mail 邮件系统当前依然存在重大的漏洞风险——黑客可以通过攻击相关漏洞,获取指定邮箱账户的明文密码,进而成功登陆相关邮箱,获取邮箱所有信息。U-Mail 邮箱有3个文件涉及漏洞,目前官方提供的该系统升级后版本仅修复了其中1个文件的漏洞,而另外2个文件的漏洞则依然存在,属于 0day 安全漏洞。【注释:中文版里也带有繁体和英文的文件,一样可以被攻击。】

-

关于「12306 撞库结论」

今天的 12306 事件赚足了眼球,知道创宇安全研究团队是第一个给出最靠谱推理分析的团队,当然也有人质疑我们的结论,那也是理解的,毕竟我们又不是幕后黑手,我们可不知道具体过程细节,但,推理总会吧?相比那些没依据的猜测我们是不是靠谱多了?

下面是我们的结论:

更好更安全的互联网